ในโลกดิจิทัลปัจจุบัน ข้อมูลคือราชา องค์กรต่างๆ สามารถรับความได้เปรียบทางการแข่งขันที่สำคัญโดยการปรับใช้การวิเคราะห์ข้อมูลเพื่อเปิดตัวผลิตภัณฑ์

หรือบริการใหม่ๆ นอกจากนี้ เทคโนโลยีอย่างเช่น 5G และ IoT ทำให้การเชื่อมต่ออุปกรณ์กับอินเทอร์เน็ตเพื่อแบ่งปันข้อมูลเป็นเรื่องง่ายกว่าที่เคย ซึ่งนำไปสู่สึนามิเสมือนจริงใหม่ของข้อมูล บริษัทนักวิเคราะห์การวิจัย Statista คาดการณ์ว่าการสร้างข้อมูลทั่วโลกจะสูงถึง 180 เซตตาไบต์ภายในปีพ.ศ. 2568 ความมั่งคั่งของสารสนเทศที่อยู่ในข้อมูลดังกล่าว (หมายเลขบัตรเครดิต หมายเลขประกันสังคม ทรัพย์สินทางปัญญาที่เป็นกรรมสิทธิ์) ทำให้เป็นเป้าหมายที่ดึงดูด

สำหรับแฮกเกอร์ และเมื่อปริมาณข้อมูลที่รวบรวมและจัดเก็บไว้ในศูนย์ข้อมูลเพิ่มมากขึ้น ความคิดสร้างสรรค์และความซับซ้อนด้านการโจมตีทางไซเบอร์ก็เพิ่มตามไปด้วย

เฟิร์มแวร์ในหน่วยประมวลผลกลาง (CPU) อุปกรณ์จัดเก็บข้อมูลของหน่วยประมวลผลกราฟิก (GPU) และการ์ดเครือข่ายเป็นเป้าหมายที่น่าดึงดูดเป็นพิเศษ เนื่องจากเป็นองค์ประกอบพื้นฐานในระบบอิเล็กทรอนิกส์ หากสิ่งเหล่านั้นเสียหาย การตรวจจับก็จะทำได้ยากขึ้นมาก การปกป้องอุปกรณ์เหล่านี้จากผู้ที่ต้องการ

ขโมยข้อมูลถือเป็นสิ่งสำคัญมาอย่างยาวนาน อันที่จริงแล้ว ในศูนย์ข้อมูลที่ใหญ่ที่สุด อุปกรณ์ประเภทนี้มีแนวโน้มที่จะได้รับการปกป้องอย่างดีในปัจจุบัน

เมื่อมองหาช่องโหว่อื่นๆ ที่อาจเกิดขึ้น แฮกเกอร์ที่ประสงค์ร้ายจะกำหนดเป้าหมายเป็นส่วนประกอบเซิร์ฟเวอร์มากขึ้นเมื่อพวกเขาพยายามโจมตีศูนย์ข้อมูล ส่วนประกอบเซมิคอนดักเตอร์ทั่วไปจำนวนมากในเซิร์ฟเวอร์ (เช่น ตัวควบคุมแบบฝังที่ควบคุมลำดับการบูต ตัวควบคุมพัดลม และระบบการจัดการแบตเตอรี่) อาจถูกบุกรุกเพื่อทำให้เฟิร์มแวร์มีประสิทธิภาพลดลงหรือแทนที่ด้วยเฟิร์มแวร์ปลอมเพื่อให้เข้าถึงข้อมูลบนเซิร์ฟเวอร์โดยไม่ได้รับอนุญาต หรือขัดขวางการทำงาน

ปกติของเซิร์ฟเวอร์

การโจมตีด้วยเฟิร์มแวร์นั้นร้ายกาจอย่างยิ่งเมื่อมีการโหลดเฟิร์มแวร์ส่วนประกอบของเซิร์ฟเวอร์ก่อนที่ระบบปฏิบัติการของเซิร์ฟเวอร์จะทำงานและซอฟต์แวร์ป้องกันมัลแวร์ใดๆ จะทำงาน ซึ่งทำให้ยากต่อการค้นหาการโจมตีเฟิร์มแวร์และยากที่จะกำจัดเมื่อตรวจพบ

อย่างไรก็ตาม บริษัทหลายแห่งยังไม่ได้ความสำคัญกับการรักษาความปลอดภัยของเฟิร์มแวร์ ในการสำรวจผู้มีอำนาจตัดสินใจด้านไอทีและความปลอดภัย

ที่มอบหมายโดย Microsoft ผู้ตอบแบบสอบถามได้จัดอันดับการละเมิดเฟิร์มแวร์ว่ามีความร้ายแรงเกือบเท่ากับการละเมิดซอฟต์แวร์หรือฮาร์ดแวร์ แต่ก็ยังทุ่มงบประมาณด้านความปลอดภัยน้อยกว่าหนึ่งในสามในการปกป้องเฟิร์มแวร์

องค์กรต่างๆ จะต้องให้ความสำคัญกับการรักษาความปลอดภัยของเฟิร์มแวร์ในศูนย์ข้อมูลอย่างจริงจัง ไม่เช่นนั้นจะต้องเผชิญกับผลที่ตามมา ด้วยเหตุนี้ ทีมฝ่ายไอทีและความปลอดภัยควรให้ความสำคัญกับปัจจัยสามประการในเรื่องการรักษาความปลอดภัยของเฟิร์มแวร์

การสร้างระบบตรวจสอบความถูกต้องของอุปกรณ์

เมนบอร์ดของเซิร์ฟเวอร์ ตัวเร่งความเร็วปริมาณงาน และบอร์ดส่วนเสริมที่มีการติดตั้งโดยองค์กรต่างๆ หลังจากการซื้อ ได้รับการออกแบบโดยผู้จำหน่าย

หลายรายและผลิตขึ้นทั่วโลก ห่วงโซ่อุปทานสำหรับอุปกรณ์เหล่านี้มีความเสี่ยง และเฟิร์มแวร์หรือฮาร์ดแวร์ที่ไม่เป็นไปตามข้อกำหนดอาจถูกติดตั้งบนบอร์ด

ที่จุดสัมผัสต่างๆ ในระหว่างการผลิตและการทดสอบ ซึ่งจะรอคอยโอกาสที่จะติดตั้งอุปกรณ์ที่ถูกละเมิดลงในเซิร์ฟเวอร์โดยที่ลูกค้าไม่ได้สงสัย ทีมไอทีต้อง

ตรวจสอบให้แน่ใจว่าฮาร์ดแวร์ใดๆ ที่พวกเขาเพิ่มไปยังเซิร์ฟเวอร์สามารถยืนยันได้ว่าฮาร์ดแวร์ใหม่ทำงานตามข้อกำหนดหรือไม่

การสร้างระบบตรวจสอบความถูกต้องของโค้ด

การขโมยข้อมูลไม่ใช่ปัญหาเดียวที่เกิดจากเฟิร์มแวร์ที่ถูกบุกรุก แต่รวมถึงการขโมยทรัพย์สินทางปัญญาที่ส่งผลต่อความสามารถในการทำกำไรและชื่อเสียง

ของผู้ผลิตชิ้นส่วนอีกด้วย ตามที่กล่าวไว้ข้างต้น เซมิคอนดักเตอร์มักผลิตในประเทศหนึ่งและบรรจุในอีกประเทศหนึ่ง และสุดท้ายนำมารวมเข้ากับระบบในประเทศที่สาม

ด้วยจุดสัมผัสมากมายในห่วงโซ่อุปทาน จึงกลายเป็นเรื่องง่ายสำหรับผู้รับเหมาที่ไร้หลักจริยธรรมในการคัดลอกเฟิร์มแวร์ของผู้จำหน่าย ติดตั้งเฟิร์มแวร์บนซิลิคอน

ที่ไม่ได้รับอนุญาต แล้วขายชิ้นส่วนปลอมแปลงและเลียนแบบในตลาดสีเทา ลักษณะนี้ไม่เพียงแต่ส่งผลกระทบต่อผลกำไรของผู้จำหน่ายรายเดิมเท่านั้น แต่ยัง

อาจสร้างความเสียหายต่อชื่อเสียงของพวกเขาด้วยหากอุปกรณ์ปลอมแปลงและเลียนแบบมีประสิทธิภาพต่ำ

การรักษาความปลอดภัยของข้อมูล

การเข้ารหัสเป็นวิธีการที่รู้จักกันดีในการรักษาความปลอดภัยข้อมูลจากการเข้าถึงโดยไม่ได้รับอนุญาต แต่มีภัยคุกคามใหม่ๆ ของการเข้ารหัสกำลังก่อให้เกิด

ความกังวลในด้านความปลอดภัยทางไซเบอร์การใช้คอมพิวเตอร์ควอนตัมอย่างเหมาะสมจะสามารถถอดรหัสได้แม้กระทั่งสำหรับเทคโนโลยีการเข้ารหัสที่ซับซ้อนที่สุด

องค์กรส่วนใหญ่ในปัจจุบันใช้การเข้ารหัสแบบ 128 และ 256 บิต ซึ่งมากเกินพอสำหรับการรักษาความปลอดภัยข้อมูลแม้กระทั่งผู้โจมตีที่มุ่งมั่นที่สุดโดยใช้

เทคโนโลยีคอมพิวเตอร์แบบดั้งเดิมก็ตาม แต่การประมวลผลควอนตัมสามารถประมวลผลข้อมูลในอัตราที่เร็วกว่าแบบทวีคูณ และอัลกอริธึมการเข้ารหัสที่

อาจต้องใช้เวลาหลายทศวรรษในการถอดรหัสโดยใช้วิธีการประมวลผลแบบดั้งเดิมสามารถถอดรหัสได้ด้วยการคำนวณควอนตัมภายในเวลาไม่กี่วัน

ปกป้องเฟิร์มแวร์ของคุณด้วย HRoT และการเข้ารหัสที่แข็งแกร่ง

โชคดีที่ในปีพ.ศ. 2561 สถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (NIST) ได้เผยแพร่แนวทางปฏิบัติเลขที่ SP 800-193 สำหรับ ความยืดหยุ่นของเฟิร์มแวร์แพลตฟอร์ม ตามการอ้างถึงของ NIST แนวทางเหล่านี้ให้ "กลไกความปลอดภัยสำหรับการปกป้องแพลตฟอร์มจากการเปลี่ยนแปลงที่ไม่ได้รับอนุญาต (เฟิร์มแวร์) การตรวจจับการเปลี่ยนแปลงที่ไม่ได้รับอนุญาตที่เกิดขึ้น และการกู้คืนจากการโจมตีอย่างรวดเร็วและปลอดภัย ผู้ดำเนินการ รวมถึงผู้ผลิตอุปกรณ์ดั้งเดิม (OEM) และซัพพลายเออร์ส่วนประกอบ/อุปกรณ์ สามารถใช้แนวทางเหล่านี้เพื่อสร้างกลไกการรักษาความปลอดภัยที่แข็งแกร่งยิ่งขึ้นในแพลตฟอร์มต่างๆ ผู้ดูแลระบบ ผู้เชี่ยวชาญด้านความปลอดภัย และผู้ใช้สามารถใช้เอกสารนี้เพื่อเป็นแนวทางในกลยุทธ์การจัดซื้อจัดจ้างและลำดับความสำคัญสำหรับระบบในอนาคต "(

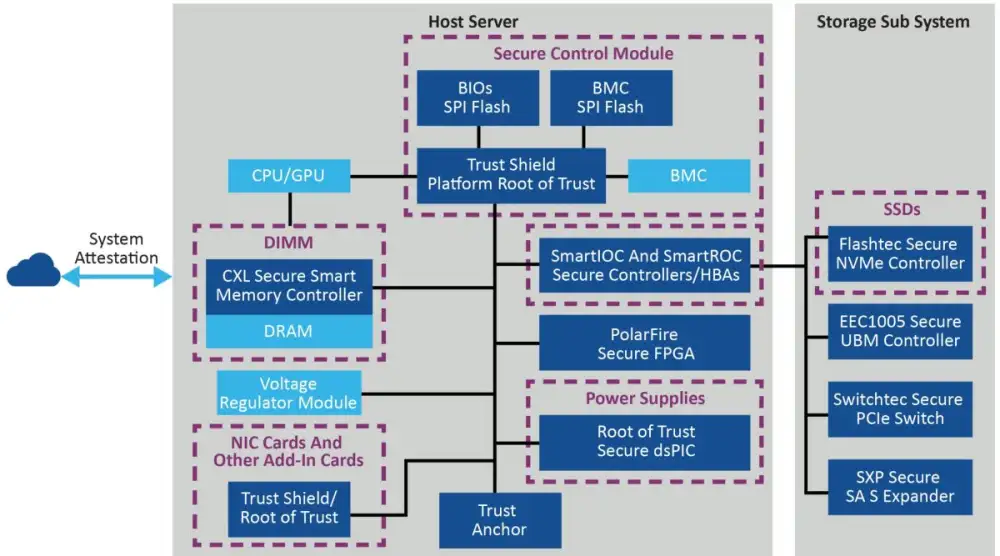

มาตรฐาน NIST SP 800-193 ส่งเสริมการใช้เทคนิค "Hardware Root of Trust" หรือ HRoT เพื่อให้แน่ใจว่าเฟิร์มแวร์ที่โหลดลงในส่วนประกอบเซิร์ฟเวอร์

ในระหว่างกระบวนการบู๊ตจะได้รับการตรวจสอบความถูกต้องตามข้อกำหนดก่อนที่จะเปิดใช้งาน ส่วนประกอบ HRoT เป็นส่วนประกอบแรกในการเปิดเครื่อง

เมื่อเซิร์ฟเวอร์บู๊ตระบบ และมีองค์ประกอบการเข้ารหัสที่จำเป็นในการตรวจสอบเฟิร์มแวร์ของตัวเองและเฟิร์มแวร์ของส่วนประกอบใดๆ ที่เปิดเครื่องหลังจาก

เปิดใช้งาน HRoT ด้วยการเพิ่มความสามารถของ HRoT ให้กับตัวควบคุมแบบฝังของเซิร์ฟเวอร์ องค์กรต่างๆ จะสามารถปกป้องเซิร์ฟเวอร์ในระหว่างกระบวนการ

บู๊ตระบบทั้งหมดได้ แม้กระทั่งก่อนที่ระบบปฏิบัติการและซอฟต์แวร์ป้องกันมัลแวร์จะถูกโหลดและทำงานก็ตาม

นอกจากนี้ NIST ยังสนับสนุนให้องค์กรต่างๆ นำอัลกอริธึมการเข้ารหัสขั้นสูงมาใช้ ในปี พ.ศ. 2559, NIST ได้เปิดตัวการแข่งขันระหว่างนักเข้ารหัสแนวหน้า

เพื่อพัฒนาอัลกอริทึมที่สามารถป้องกันการโจมตีด้วยระบบคอมพิวเตอร์ควอนตัม เมื่อปีที่แล้ว การแข่งขันจบลงด้วยการประกาศอัลกอริธึมการเข้ารหัสใหม่ 4 แบบ ซึ่ง NIST จะรวมไว้ในโครงการมาตรฐานการเข้ารหัสหลังควอนตัมที่กำลังจะมีขึ้น

การรักษาความปลอดภัยทางไซเบอร์นั้นคล้ายกับการแข่งขันทางอาวุธระหว่างผู้ที่ทำงานเพื่อปกป้องระบบคอมพิวเตอร์และผู้ที่ตั้งใจจะโจมตีระบบเดียวกันนั้น

(อย่างหลังรวมถึงแฮกเกอร์อาชญากรและนักเจาะระบบที่ได้รับการสนับสนุนจากรัฐ) แต่ละฝ่ายทำงานอย่างไม่หยุดยั้งเพื่อตอบโต้ต่อความก้าวหน้าของอีกฝ่าย เฟิร์มแวร์ได้กลายเป็นสมรภูมิล่าสุดในการต่อสู้ที่กำลังดำเนินอยู่นี้ และองค์กรต่างๆ ที่ได้ละเลยการรวมเฟิร์มแวร์ไว้ในแผนการประเมินภัยคุกคามและ

การรักษาความปลอดภัยในอนาคต จะต้องจัดการสิ่งเหล่านั้นด้วยความเสี่ยงของตนเอง